搜索到

132

篇与

奥黛丽·逐爱者

的结果

-

一键拥有可视化 WireGuard VPN:用 wg-easy 打造你的轻量级远程办公利器 大家好,我是一名从一线打拼出来的老运维,十多年折腾在系统维护、故障抢修、上线发布、运维管理一线,踩过不少坑,也总结了不少实战经验。如果你喜欢这类技术文章,欢迎关注 + 转发支持!大家如果有问题,也可以问问我的智能助手,有可能在以往的文章找到答案哦:有问必答助手在上一篇《实战系列一:用 Podman + WireGuard 打造你的下一代轻量级 VPN(UI 可视化管理)》中,我们聊到如何用 Podman 打造轻量级 VPN。今天给大家带来一个更“傻瓜式”的方案 —— wg-easy。如果你想要快速拥有一套 带可视化管理界面的 WireGuard VPN,而且安装配置不要太复杂,wg-easy 就是你的不二之选。wg-easy 有什么特点?🚀 一键部署:通过 Docker 或 Docker Compose 直接拉起,几分钟即可用。🖥️ 可视化 UI 界面:再也不用手写配置文件,所有操作都能在网页端完成。👥 用户/客户端管理:支持创建多个 VPN 客户端,自动生成配置文件和二维码。📱 手机/PC 快速接入:扫描二维码即可导入 WireGuard 配置,零门槛上手。🔒 安全可靠:基于 WireGuard,性能高效,安全性有保障。🌍 适用场景广泛:远程办公、家庭快速组网、访问 NAS/智能家居,甚至自建加密代理。一句话总结:wg-easy = WireGuard + UI 管理面板 + 一键安装体验。环境准备在开始之前,确保你有以下环境:一台可以联网的 Linux 服务器已安装 Docker 和 Docker Compose一个可用的公网 IP 或 DDNS 域名安装 wg-easy1. 创建目录mkdir -p ~/wg-easy && cd ~/wg-easy2. 编写 docker-compose.yml在 ~/wg-easy 目录下新建 docker-compose.yml 文件:volumes: etc_wireguard:services:wg-easy: environment: # Optional: # - PORT=51821 # - HOST=0.0.0.0 -INSECURE=true image:ghcr.io/wg-easy/wg-easy:15 container_name:wg-easy networks: wg: ipv4_address:10.42.42.42 ipv6_address:fdcc:ad94:bacf:61a3::2a volumes: -etc_wireguard:/etc/wireguard -/lib/modules:/lib/modules:ro ports: -"51820:51820/udp" -"51821:51821/tcp" restart:unless-stopped cap_add: -NET_ADMIN -SYS_MODULE # - NET_RAW # ⚠️ Uncomment if using Podman sysctls: -net.ipv4.ip_forward=1 -net.ipv4.conf.all.src_valid_mark=1 -net.ipv6.conf.all.disable_ipv6=0 -net.ipv6.conf.all.forwarding=1 -net.ipv6.conf.default.forwarding=1networks:wg: driver:bridge enable_ipv6:true ipam: driver:default config: -subnet:10.42.42.0/24 -subnet: fdcc:ad94:bacf:61a3::/64说明:该配置启用了 IPv6,适合需要双栈网络的用户。sysctls 部分开启了 Linux 内核转发功能,保证 VPN 正常通信。volumes 挂载了 /lib/modules,避免内核模块缺失问题。默认 UI 端口是 51821,WireGuard 服务端口是 51820/udp。3. 启动服务docker-compose up -d验证服务是否启动成功:docker ps打开 UI 界面在浏览器访问:http://你的服务器IP:51821在界面中,你可以:新增/删除 VPN 客户端下载配置文件或直接扫码导入手机 WireGuard APP查看当前连接状态详细操作如下:1️⃣ 访问打开欢迎页2️⃣ 创建管理员用户3️⃣ 使用新配置4️⃣ 输入公网IP或点击自动检测选择正确IP,端口51820/UDP,请在防火墙或安全组上放行。5️⃣登录系统6️⃣默认wg-easy必须使用https登录,可以配置环境变量- INSECURE=true来使用非安全的连接,配置后重启生效。7️⃣创建客户端8️⃣ 下载配置文件或扫码连接界面清爽直观,真正做到了 零配置、零门槛、快速上手。应用场景远程办公:员工在外地也能通过 VPN 访问公司内部系统。家庭组网:随时随地访问 NAS、智能家居设备。安全上网:通过自建 VPN,避免公共 WiFi 的安全隐患。游戏加速:搭建家庭 VPN,随时回国/出国游戏。总结相比传统的 WireGuard 配置方式,wg-easy 最大的优势就是简单 + 可视化。 只需要几条命令,就能拥有一套带管理界面的 VPN 系统,特别适合:没有太多 Linux 基础的用户想快速落地远程办公/家庭组网的场景喜欢可视化操作的朋友一句话评价:wg-easy = WireGuard VPN 最优雅的打开方式。 🚀下一篇我将介绍 WireGuard VPN在家用群晖 NAS上部署组网的最佳实践,不知大家是否有需求,欢迎留言!文章中所提及的Yaml和镜像,可以留言获取。往期推荐:实战系列一:用 Podman + WireGuard 打造你的下一代轻量级 VPN(UI 可视化管理)实战系列二:WireGuard 配置优化、密钥管理与客户端接入全攻略END重点提醒因为有你们的关注和反馈,分享才更有意义 ❤️。👉 有需要的朋友可以加我 微信:jack_2013L,记得备注暗号【007】,就能入群和更多小伙伴一起交流~💬 你在日常工作中有没有遇到相同的问题?欢迎在评论区留言,我会挑选一些有意思的留言在下篇文章里展开。✨ 如果觉得内容对你有帮助,别忘了 关注 + 转发,这样你就不会错过后续的实战分享啦!

一键拥有可视化 WireGuard VPN:用 wg-easy 打造你的轻量级远程办公利器 大家好,我是一名从一线打拼出来的老运维,十多年折腾在系统维护、故障抢修、上线发布、运维管理一线,踩过不少坑,也总结了不少实战经验。如果你喜欢这类技术文章,欢迎关注 + 转发支持!大家如果有问题,也可以问问我的智能助手,有可能在以往的文章找到答案哦:有问必答助手在上一篇《实战系列一:用 Podman + WireGuard 打造你的下一代轻量级 VPN(UI 可视化管理)》中,我们聊到如何用 Podman 打造轻量级 VPN。今天给大家带来一个更“傻瓜式”的方案 —— wg-easy。如果你想要快速拥有一套 带可视化管理界面的 WireGuard VPN,而且安装配置不要太复杂,wg-easy 就是你的不二之选。wg-easy 有什么特点?🚀 一键部署:通过 Docker 或 Docker Compose 直接拉起,几分钟即可用。🖥️ 可视化 UI 界面:再也不用手写配置文件,所有操作都能在网页端完成。👥 用户/客户端管理:支持创建多个 VPN 客户端,自动生成配置文件和二维码。📱 手机/PC 快速接入:扫描二维码即可导入 WireGuard 配置,零门槛上手。🔒 安全可靠:基于 WireGuard,性能高效,安全性有保障。🌍 适用场景广泛:远程办公、家庭快速组网、访问 NAS/智能家居,甚至自建加密代理。一句话总结:wg-easy = WireGuard + UI 管理面板 + 一键安装体验。环境准备在开始之前,确保你有以下环境:一台可以联网的 Linux 服务器已安装 Docker 和 Docker Compose一个可用的公网 IP 或 DDNS 域名安装 wg-easy1. 创建目录mkdir -p ~/wg-easy && cd ~/wg-easy2. 编写 docker-compose.yml在 ~/wg-easy 目录下新建 docker-compose.yml 文件:volumes: etc_wireguard:services:wg-easy: environment: # Optional: # - PORT=51821 # - HOST=0.0.0.0 -INSECURE=true image:ghcr.io/wg-easy/wg-easy:15 container_name:wg-easy networks: wg: ipv4_address:10.42.42.42 ipv6_address:fdcc:ad94:bacf:61a3::2a volumes: -etc_wireguard:/etc/wireguard -/lib/modules:/lib/modules:ro ports: -"51820:51820/udp" -"51821:51821/tcp" restart:unless-stopped cap_add: -NET_ADMIN -SYS_MODULE # - NET_RAW # ⚠️ Uncomment if using Podman sysctls: -net.ipv4.ip_forward=1 -net.ipv4.conf.all.src_valid_mark=1 -net.ipv6.conf.all.disable_ipv6=0 -net.ipv6.conf.all.forwarding=1 -net.ipv6.conf.default.forwarding=1networks:wg: driver:bridge enable_ipv6:true ipam: driver:default config: -subnet:10.42.42.0/24 -subnet: fdcc:ad94:bacf:61a3::/64说明:该配置启用了 IPv6,适合需要双栈网络的用户。sysctls 部分开启了 Linux 内核转发功能,保证 VPN 正常通信。volumes 挂载了 /lib/modules,避免内核模块缺失问题。默认 UI 端口是 51821,WireGuard 服务端口是 51820/udp。3. 启动服务docker-compose up -d验证服务是否启动成功:docker ps打开 UI 界面在浏览器访问:http://你的服务器IP:51821在界面中,你可以:新增/删除 VPN 客户端下载配置文件或直接扫码导入手机 WireGuard APP查看当前连接状态详细操作如下:1️⃣ 访问打开欢迎页2️⃣ 创建管理员用户3️⃣ 使用新配置4️⃣ 输入公网IP或点击自动检测选择正确IP,端口51820/UDP,请在防火墙或安全组上放行。5️⃣登录系统6️⃣默认wg-easy必须使用https登录,可以配置环境变量- INSECURE=true来使用非安全的连接,配置后重启生效。7️⃣创建客户端8️⃣ 下载配置文件或扫码连接界面清爽直观,真正做到了 零配置、零门槛、快速上手。应用场景远程办公:员工在外地也能通过 VPN 访问公司内部系统。家庭组网:随时随地访问 NAS、智能家居设备。安全上网:通过自建 VPN,避免公共 WiFi 的安全隐患。游戏加速:搭建家庭 VPN,随时回国/出国游戏。总结相比传统的 WireGuard 配置方式,wg-easy 最大的优势就是简单 + 可视化。 只需要几条命令,就能拥有一套带管理界面的 VPN 系统,特别适合:没有太多 Linux 基础的用户想快速落地远程办公/家庭组网的场景喜欢可视化操作的朋友一句话评价:wg-easy = WireGuard VPN 最优雅的打开方式。 🚀下一篇我将介绍 WireGuard VPN在家用群晖 NAS上部署组网的最佳实践,不知大家是否有需求,欢迎留言!文章中所提及的Yaml和镜像,可以留言获取。往期推荐:实战系列一:用 Podman + WireGuard 打造你的下一代轻量级 VPN(UI 可视化管理)实战系列二:WireGuard 配置优化、密钥管理与客户端接入全攻略END重点提醒因为有你们的关注和反馈,分享才更有意义 ❤️。👉 有需要的朋友可以加我 微信:jack_2013L,记得备注暗号【007】,就能入群和更多小伙伴一起交流~💬 你在日常工作中有没有遇到相同的问题?欢迎在评论区留言,我会挑选一些有意思的留言在下篇文章里展开。✨ 如果觉得内容对你有帮助,别忘了 关注 + 转发,这样你就不会错过后续的实战分享啦! -

实战系列一:用 Podman + WireGuard 打造你的下一代轻量级 VPN(UI 可视化管理) 大家好,我是一名从一线打拼出来的老运维,十多年折腾在系统维护、故障抢修、上线发布、运维管理一线,踩过不少坑,也总结了不少实战经验。如果你喜欢这类技术文章,欢迎关注 + 转发支持!大家如果有问题,也可以问问我的智能助手,有可能在以往的文章找到答案哦:有问必答助手在日常运维或个人网络环境搭建中,VPN 是一个绕不开的话题。它不仅能帮你安全访问内网,还能实现多机互联和加密通信。 传统方案很多,比如 OpenVPN、IPSec 等,但近几年一颗新星正在迅速崛起 —— WireGuard。而在容器化浪潮中,我们也有了更轻量、更安全的选择 —— Podman。本篇就是这个实战系列的第一篇:利用 Podman + Podman-Compose 部署 WireGuard 和 WireGuard-UI,快速打造一个可视化 VPN 服务。1️⃣ Podman 和 WireGuard 简介Podman Podman 是一个轻量级容器引擎,号称 “Docker 的无守护进程替代品”。它最大的亮点是 无 root 模式,同时支持 OCI 标准镜像,安全性更高。对运维工程师来说,Podman 的命令几乎完全兼容 Docker,学习成本很低。WireGuard WireGuard 是 Linux 内核中的新一代 VPN 协议,号称“快到飞起的 VPN”。它只有 4000 行左右代码,相比 OpenVPN、IPSec 的十几万行代码更简单、更安全。它采用最先进的加密算法(如 ChaCha20、Curve25519),性能表现极佳,已经成为很多企业和开发者的首选。WireGuard-UI WireGuard 本身配置比较“硬核”,但 WireGuard-UI 提供了 Web 界面,让你可以方便地管理客户端、查看配置二维码,极大降低了使用门槛。2️⃣ 安装 Podman 与 Podman-Compose首先在你的 Linux 服务器上安装 Podman。这里以 CentOS / RHEL 系为例(Ubuntu 也类似):# 更新系统sudo yum -y update# 安装 podmansudo yum -y install podman# 验证版本podman --version# 安装 podman-composepip3 install podman-compose验证安装是否成功:podman-compose version示例如下:[root@ip-172-31-6-116 bin]# pip3 install podman-composeCollecting podman-compose Downloading podman_compose-1.5.0-py3-none-any.whl (47 kB) |████████████████████████████████| 47 kB 388 kB/s Collecting python-dotenv Downloading python_dotenv-1.1.1-py3-none-any.whl (20 kB)Requirement already satisfied: pyyaml in /usr/lib64/python3.9/site-packages (from podman-compose) (5.4.1)Installing collected packages: python-dotenv, podman-composeSuccessfully installed podman-compose-1.5.0 python-dotenv-1.1.1[root@ip-172-31-6-116 bin]# podman-compose versionpodman-compose version 1.5.0podman version 5.5.23️⃣ 使用 Podman-Compose 部署 WireGuard + WireGuard-UI我们用 docker-compose.yml 格式的文件,Podman 可以直接兼容。3.1 创建工作目录mkdir -p ~/wireguard-vpn && cd ~/wireguard-vpn3.2 编写 docker-compose.yml创建 docker-compose.yml,podman-compose 是为了兼容 docker-compose 的生态,所以文件依然是docker-compose.yml:注意:服务端要开放51820/UDP(WireGuard)和5000/TCP UI管理端口version: "3.8"services:wireguard: image:linuxserver/wireguard:latest container_name:wireguard cap_add: -NET_ADMIN -SYS_MODULE environment: -PUID=1000 -PGID=1000 -TZ=Asia/Shanghai -SERVERURL=your.vpn.server.ip -SERVERPORT=51820 -PEERS=5 -PEERDNS=1.1.1.1 -INTERNAL_SUBNET=10.13.13.0 volumes: -./config:/config -/lib/modules:/lib/modules ports: -51820:51820/udp sysctls: -net.ipv4.conf.all.src_valid_mark=1 restart:unless-stoppedwireguard-ui: image:ngoduykhanh/wireguard-ui:latest container_name:wireguard-ui depends_on: -wireguard ports: -5000:5000 volumes: -./config:/data restart: unless-stopped3.3 启动服务执行:podman-compose up -d确认容器运行:podman ps4️⃣ 打开 WireGuard-UI 界面浏览器访问:http://服务器IP:5000进入 UI 界面,你可以:创建和管理客户端配置自动生成二维码,方便手机扫描接入一键导出配置文件这样,一个 Podman 驱动的 WireGuard VPN Server 就搭建完成了!5️⃣ 总结在这篇 实战系列一 中,我们完成了:认识 Podman 与 WireGuard安装 Podman + Podman-Compose使用 compose 管理 WireGuard 与 UI成功打开 Web 界面管理客户端下一篇,我们将深入讲解 WireGuard 配置优化、密钥管理、客户端接入 等实战内容,让你的 VPN 更安全、更高效。END重点提醒因为有你们的关注和反馈,分享才更有意义 ❤️。👉 有需要的朋友可以加我 微信:jack_2013L,记得备注暗号【007】,就能入群和更多小伙伴一起交流~💬 你在日常工作中有没有遇到相同的问题?欢迎在评论区留言,我会挑选一些有意思的留言在下篇文章里展开。✨ 如果觉得内容对你有帮助,别忘了 关注 + 转发,这样你就不会错过后续的实战分享啦!

实战系列一:用 Podman + WireGuard 打造你的下一代轻量级 VPN(UI 可视化管理) 大家好,我是一名从一线打拼出来的老运维,十多年折腾在系统维护、故障抢修、上线发布、运维管理一线,踩过不少坑,也总结了不少实战经验。如果你喜欢这类技术文章,欢迎关注 + 转发支持!大家如果有问题,也可以问问我的智能助手,有可能在以往的文章找到答案哦:有问必答助手在日常运维或个人网络环境搭建中,VPN 是一个绕不开的话题。它不仅能帮你安全访问内网,还能实现多机互联和加密通信。 传统方案很多,比如 OpenVPN、IPSec 等,但近几年一颗新星正在迅速崛起 —— WireGuard。而在容器化浪潮中,我们也有了更轻量、更安全的选择 —— Podman。本篇就是这个实战系列的第一篇:利用 Podman + Podman-Compose 部署 WireGuard 和 WireGuard-UI,快速打造一个可视化 VPN 服务。1️⃣ Podman 和 WireGuard 简介Podman Podman 是一个轻量级容器引擎,号称 “Docker 的无守护进程替代品”。它最大的亮点是 无 root 模式,同时支持 OCI 标准镜像,安全性更高。对运维工程师来说,Podman 的命令几乎完全兼容 Docker,学习成本很低。WireGuard WireGuard 是 Linux 内核中的新一代 VPN 协议,号称“快到飞起的 VPN”。它只有 4000 行左右代码,相比 OpenVPN、IPSec 的十几万行代码更简单、更安全。它采用最先进的加密算法(如 ChaCha20、Curve25519),性能表现极佳,已经成为很多企业和开发者的首选。WireGuard-UI WireGuard 本身配置比较“硬核”,但 WireGuard-UI 提供了 Web 界面,让你可以方便地管理客户端、查看配置二维码,极大降低了使用门槛。2️⃣ 安装 Podman 与 Podman-Compose首先在你的 Linux 服务器上安装 Podman。这里以 CentOS / RHEL 系为例(Ubuntu 也类似):# 更新系统sudo yum -y update# 安装 podmansudo yum -y install podman# 验证版本podman --version# 安装 podman-composepip3 install podman-compose验证安装是否成功:podman-compose version示例如下:[root@ip-172-31-6-116 bin]# pip3 install podman-composeCollecting podman-compose Downloading podman_compose-1.5.0-py3-none-any.whl (47 kB) |████████████████████████████████| 47 kB 388 kB/s Collecting python-dotenv Downloading python_dotenv-1.1.1-py3-none-any.whl (20 kB)Requirement already satisfied: pyyaml in /usr/lib64/python3.9/site-packages (from podman-compose) (5.4.1)Installing collected packages: python-dotenv, podman-composeSuccessfully installed podman-compose-1.5.0 python-dotenv-1.1.1[root@ip-172-31-6-116 bin]# podman-compose versionpodman-compose version 1.5.0podman version 5.5.23️⃣ 使用 Podman-Compose 部署 WireGuard + WireGuard-UI我们用 docker-compose.yml 格式的文件,Podman 可以直接兼容。3.1 创建工作目录mkdir -p ~/wireguard-vpn && cd ~/wireguard-vpn3.2 编写 docker-compose.yml创建 docker-compose.yml,podman-compose 是为了兼容 docker-compose 的生态,所以文件依然是docker-compose.yml:注意:服务端要开放51820/UDP(WireGuard)和5000/TCP UI管理端口version: "3.8"services:wireguard: image:linuxserver/wireguard:latest container_name:wireguard cap_add: -NET_ADMIN -SYS_MODULE environment: -PUID=1000 -PGID=1000 -TZ=Asia/Shanghai -SERVERURL=your.vpn.server.ip -SERVERPORT=51820 -PEERS=5 -PEERDNS=1.1.1.1 -INTERNAL_SUBNET=10.13.13.0 volumes: -./config:/config -/lib/modules:/lib/modules ports: -51820:51820/udp sysctls: -net.ipv4.conf.all.src_valid_mark=1 restart:unless-stoppedwireguard-ui: image:ngoduykhanh/wireguard-ui:latest container_name:wireguard-ui depends_on: -wireguard ports: -5000:5000 volumes: -./config:/data restart: unless-stopped3.3 启动服务执行:podman-compose up -d确认容器运行:podman ps4️⃣ 打开 WireGuard-UI 界面浏览器访问:http://服务器IP:5000进入 UI 界面,你可以:创建和管理客户端配置自动生成二维码,方便手机扫描接入一键导出配置文件这样,一个 Podman 驱动的 WireGuard VPN Server 就搭建完成了!5️⃣ 总结在这篇 实战系列一 中,我们完成了:认识 Podman 与 WireGuard安装 Podman + Podman-Compose使用 compose 管理 WireGuard 与 UI成功打开 Web 界面管理客户端下一篇,我们将深入讲解 WireGuard 配置优化、密钥管理、客户端接入 等实战内容,让你的 VPN 更安全、更高效。END重点提醒因为有你们的关注和反馈,分享才更有意义 ❤️。👉 有需要的朋友可以加我 微信:jack_2013L,记得备注暗号【007】,就能入群和更多小伙伴一起交流~💬 你在日常工作中有没有遇到相同的问题?欢迎在评论区留言,我会挑选一些有意思的留言在下篇文章里展开。✨ 如果觉得内容对你有帮助,别忘了 关注 + 转发,这样你就不会错过后续的实战分享啦! -

-

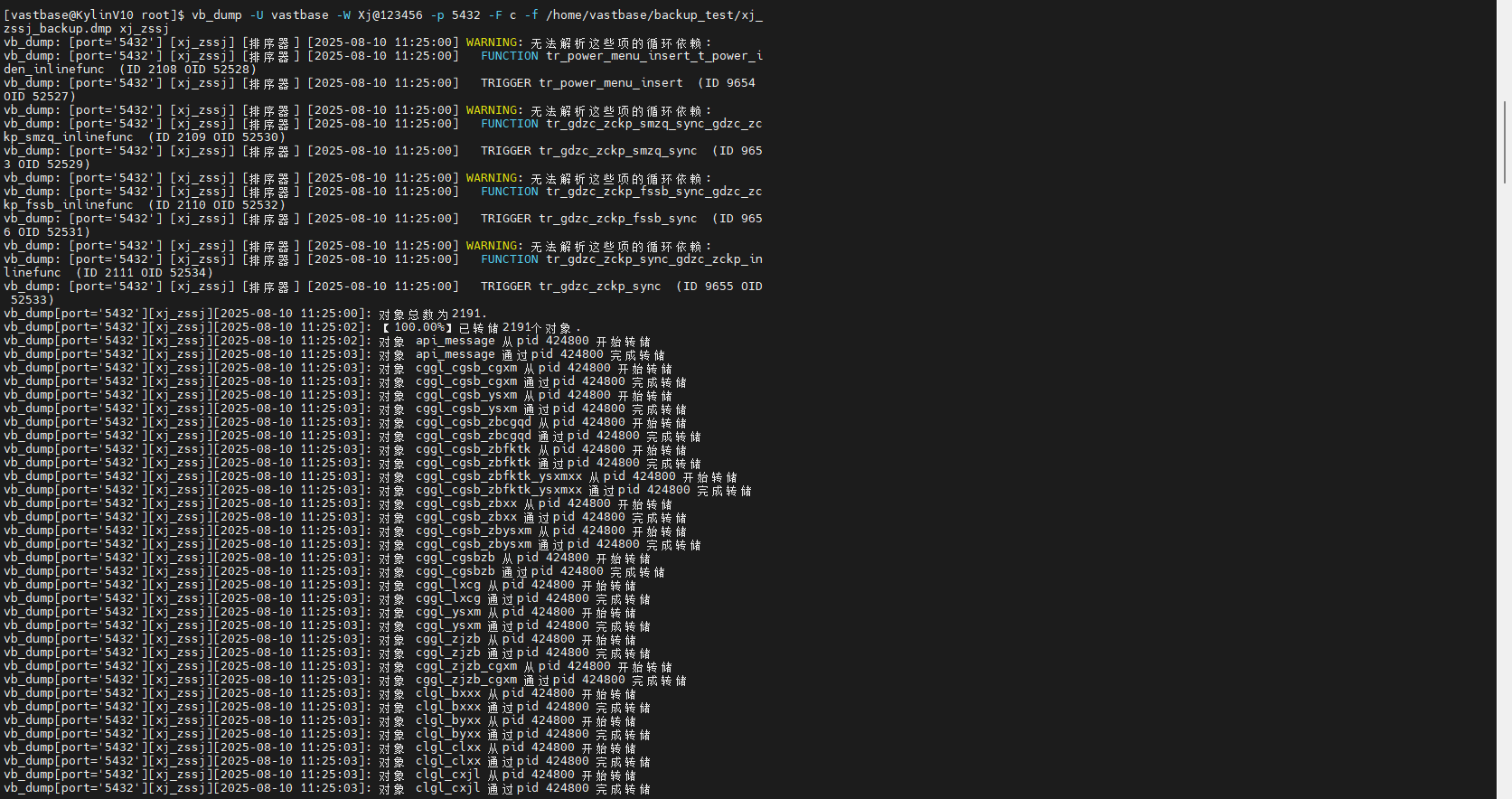

海量数据库操作 海量数据库操作{collapse}{collapse-item label="备份" open}vb_dump工具备份示例vb_dump -U username -W password -h hostname -p port -F c -f /home/bak/xj_zssj_backup.dmp xj_zssj-U:数据库用户名(需有备份权限)-W:用户密码-h:数据库服务器地址(本地可省略)-p:数据库端口(默认5432可省略)-F c:指定自定义格式(压缩格式)-f:指定输出文件路径最后参数为要备份的数据库名实际操作vb_dump -U vastbase -W Xj@123456 -p 5432 -F c -f /home/vastbase/backup_test/xj_zssj_backup.dmp xj_zssj{/collapse-item}{collapse-item label="覆盖方式恢复"}默认情况下,vb_restore不会自动覆盖现有数据库如果需要完全覆盖,需要先清理目标数据库推荐的安全操作步骤:a) 首先删除现有数据库(确保已备份重要数据):vsql -U vastbase -W Xj@123456 -p 5432 -c "DROP DATABASE xj_zssj;"b) 创建新数据库:vsql -U vastbase -W Xj@123456 -p 5432 -c "CREATE DATABASE xj_zssj;"c) 执行恢复vb_restore -U vastbase -W Xj@123456 -p 5432 -F c -d xj_zssj /home/vastbase/backup/xj_zssj_backup.dmp# 1. 先断开所有连接到目标数据库的会话 vsql -U vastbase -W Xj@123456 -p 5432 -c "clean connection to all force for database xj_zssj;" # 2. 再删除数据库 vsql -U vastbase -W Xj@123456 -p 5432 -c "DROP DATABASE xj_zssj;" # 3. 创建新数据库 vsql -U vastbase -W Xj@123456 -p 5432 -c "CREATE DATABASE xj_zssj;" # 4. 执行恢复 vb_restore -U vastbase -W Xj@123456 -p 5432 -F c -d xj_zssj /home/vastbase/backup/xj_zssj_backup.dmp其他可能有用的参数:-e 显示执行的SQL命令-v 详细模式-c 在恢复前清理数据库对象(但不包括数据库本身){/collapse-item}{lamp/}草稿备份vb_dump -U vastbase -W Xj@123456 -p 5432 -F c -f /home/vastbase/backup_test/xj_zssj_sync_backup.dmp xj_zssj_syncvb_dump -U vastbase -W Xj@zssj123 -p 5432 -F c -f /home/vastbase/backup_test/xj_zssj_backup.dmp xj_zssj恢复vb_restore -U vastbase -W Xj@123456 -p 5432 -F c -d xj_zssj /home/vastbase/backup_test/xj_zssj_backup.dmp恢复到dockervb_restore -U vastbase -W Xj@123456 -p 5432 -F c -d xj_zssj /home/vastbase/backup/xj_zssj_backup.dmp{/collapse-item}{collapse-item label="折叠标题二"}sql黑屏执行 -- 1. 创建用户(Vastbase推荐使用CREATE USER) CREATE USER ixjkj WITH PASSWORD 'Xj@123456'; -- 2. 授予系统管理员权限(避免使用SUPERUSER,改用SYSADMIN) ALTER USER ixjkj WITH SYSADMIN; -- 3. 创建数据库并指定所有者 CREATE DATABASE xj_zssj WITH OWNER ixjkj;{/collapse-item}{/collapse}

海量数据库操作 海量数据库操作{collapse}{collapse-item label="备份" open}vb_dump工具备份示例vb_dump -U username -W password -h hostname -p port -F c -f /home/bak/xj_zssj_backup.dmp xj_zssj-U:数据库用户名(需有备份权限)-W:用户密码-h:数据库服务器地址(本地可省略)-p:数据库端口(默认5432可省略)-F c:指定自定义格式(压缩格式)-f:指定输出文件路径最后参数为要备份的数据库名实际操作vb_dump -U vastbase -W Xj@123456 -p 5432 -F c -f /home/vastbase/backup_test/xj_zssj_backup.dmp xj_zssj{/collapse-item}{collapse-item label="覆盖方式恢复"}默认情况下,vb_restore不会自动覆盖现有数据库如果需要完全覆盖,需要先清理目标数据库推荐的安全操作步骤:a) 首先删除现有数据库(确保已备份重要数据):vsql -U vastbase -W Xj@123456 -p 5432 -c "DROP DATABASE xj_zssj;"b) 创建新数据库:vsql -U vastbase -W Xj@123456 -p 5432 -c "CREATE DATABASE xj_zssj;"c) 执行恢复vb_restore -U vastbase -W Xj@123456 -p 5432 -F c -d xj_zssj /home/vastbase/backup/xj_zssj_backup.dmp# 1. 先断开所有连接到目标数据库的会话 vsql -U vastbase -W Xj@123456 -p 5432 -c "clean connection to all force for database xj_zssj;" # 2. 再删除数据库 vsql -U vastbase -W Xj@123456 -p 5432 -c "DROP DATABASE xj_zssj;" # 3. 创建新数据库 vsql -U vastbase -W Xj@123456 -p 5432 -c "CREATE DATABASE xj_zssj;" # 4. 执行恢复 vb_restore -U vastbase -W Xj@123456 -p 5432 -F c -d xj_zssj /home/vastbase/backup/xj_zssj_backup.dmp其他可能有用的参数:-e 显示执行的SQL命令-v 详细模式-c 在恢复前清理数据库对象(但不包括数据库本身){/collapse-item}{lamp/}草稿备份vb_dump -U vastbase -W Xj@123456 -p 5432 -F c -f /home/vastbase/backup_test/xj_zssj_sync_backup.dmp xj_zssj_syncvb_dump -U vastbase -W Xj@zssj123 -p 5432 -F c -f /home/vastbase/backup_test/xj_zssj_backup.dmp xj_zssj恢复vb_restore -U vastbase -W Xj@123456 -p 5432 -F c -d xj_zssj /home/vastbase/backup_test/xj_zssj_backup.dmp恢复到dockervb_restore -U vastbase -W Xj@123456 -p 5432 -F c -d xj_zssj /home/vastbase/backup/xj_zssj_backup.dmp{/collapse-item}{collapse-item label="折叠标题二"}sql黑屏执行 -- 1. 创建用户(Vastbase推荐使用CREATE USER) CREATE USER ixjkj WITH PASSWORD 'Xj@123456'; -- 2. 授予系统管理员权限(避免使用SUPERUSER,改用SYSADMIN) ALTER USER ixjkj WITH SYSADMIN; -- 3. 创建数据库并指定所有者 CREATE DATABASE xj_zssj WITH OWNER ixjkj;{/collapse-item}{/collapse} -

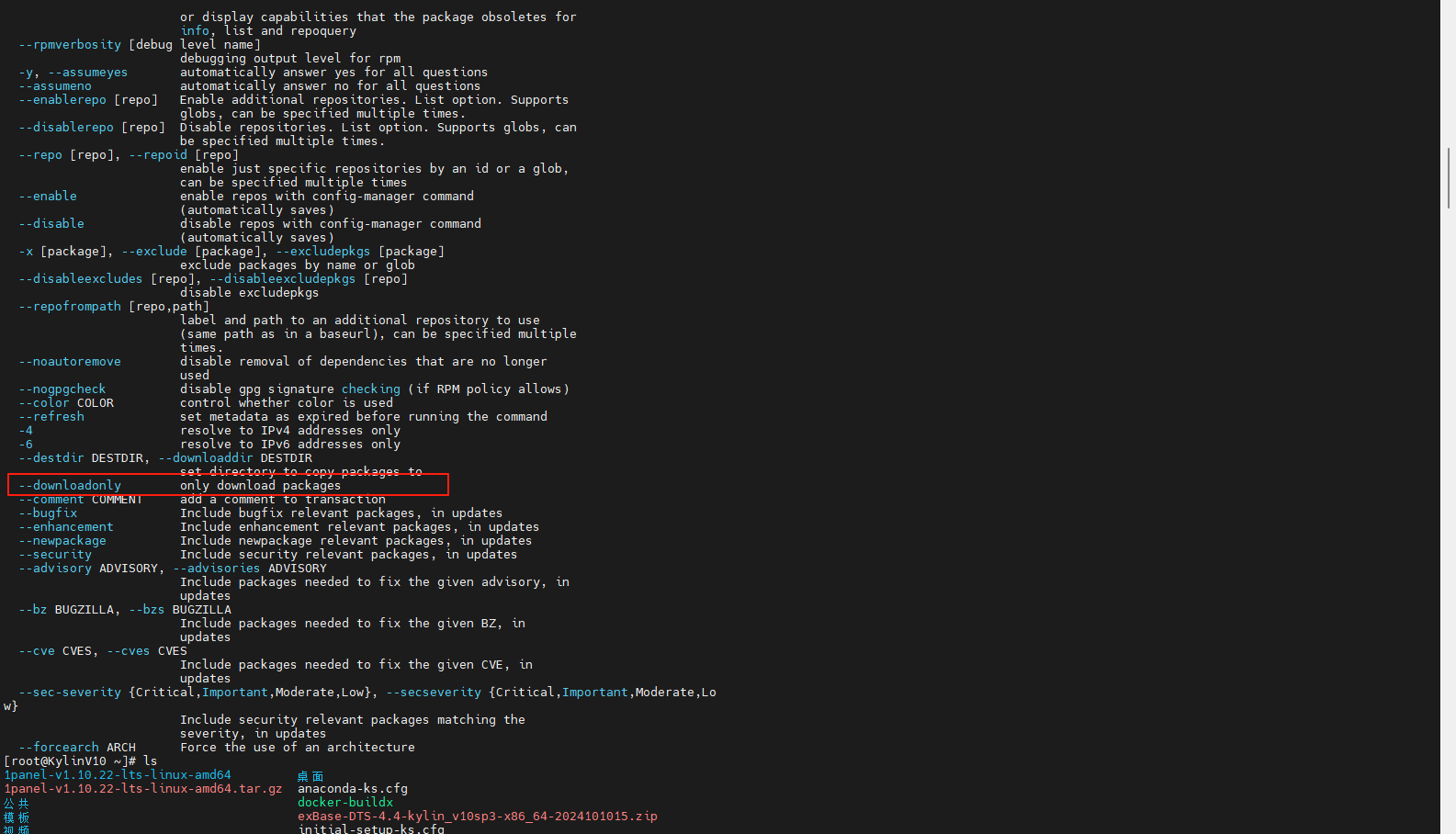

麒麟KylinV10离线下载安装包及安装 {collapse}{collapse-item label="离线包获取和安装" open}1、应用场景服务器处于内网,需要离线安装。2、下载安装包环境先在能上网的系统上下载离线安装包。3、yum是否支持只下载不安装yum 是否支持 --downloadonly(该参数不会安装软件,只会下载软件) --downloaddir(用于指定软件包下载后存储路径)执行yum帮助命令:yum --help如果列表中出现 --downloadonly --downloaddir 参数则表示目前yum已支持只下载不安装。没有出现则还需安装一个插件yum-plugin-downloadonly安装命令如下:yum install -y yum-plugin-downloadonly4、yum离线下载vsftpd安装包命令yum install -y --downloadonly --downloaddir=. vsftpd yum 最重要的两个参数--downloadonly 该参数不会安装软件,只会下载软件。 --downloaddir 用于指定软件包下载后存储路径。5、离线安装vsftpd服务器命令一种方式: 执行命令:yum localinstall vsftpd-3.0.3-32.ky10.x86_64.rpm另一种方式:执行命令:rpm -ivh vsftpd-3.0.3-32.ky10.x86_64.rpm下载好后的软件包,使用yum localinstall即可以离线安装。注意事项:yum localinstall 后面要指定安装所需的全部rpm包[root@KylinV10 vsftpd]# yum localinstall vsftpd-3.0.3-32.ky10.x86_64.rpm vsftpd-help-3.0.3-32.ky10.x86_64.rpm除了yum localinstall命令以外,还可以使用rpm -ivh命令安装rpm包。6、验证初步安装vsftpd服务器成果①查看vsftpd服务器状态命令:systemctl status vsftpd②启动vsftpd命令:systemctl start vsftpd③查看vsftpd服务器状态命令:systemctl status vsftpd原文链接:https://blog.csdn.net/huxiaochao_6053/article/details/103661720{/collapse-item}{collapse-item label="详细配置"}配置开机启动(1)查看vsftp服务状态# 查看状态 service vsftpd status #开启 service vsftpd start #停止 service vsftpd stop #重启 service vsftpd restart(2)设置开机启动# 查看是否开机启动: systemctl is-enabled vsftpd.service # 设置开机自启动: systemctl enable vsftpd.service # 查看开机启动服务列表: systemctl list-unit-files|grep enabled # 查看启动失败的服务列表: systemctl --failed防火墙设置方式一:关闭防火墙# 1.查看防火墙状态 systemctl status firewalld.service # 2.关闭防火墙 systemctl stop firewalld.service方式二:防火墙开放端口# 暂时开放 firewall-cmd --add-service=ftp # 永久开放 firewall-cmd --add-service=ftp --permanent # 使配置生效 firewall-cmd --reload # 查看服务 firewall-cmd --list-servicevsftp.conf配置查看原始配置:cat /etc/vsftpd/vsftpd.conf |grep -v ^## vsftp.conf原始配置 anonymous_enable=YES local_enable=YES write_enable=YES local_umask=022 dirmessage_enable=YES xferlog_enable=YES connect_from_port_20=YES xferlog_std_format=YES listen=NO listen_ipv6=YES pam_service_name=vsftpd userlist_enable=YES tcp_wrappers=YES# 1.配置前先备份: mv /etc/vsftpd/vsftpd.conf /etc/vsftpd/vsftpd.conf.backup # 2.编辑内容 vi /etc/vsftpd/vsftpd.confvsftpd.conf内容(此内容仅支持本地用户)如下:#设置为NO代表不允许匿名 anonymous_enable=NO #设定本地用户可以访问 local_enable=YES #可以进行写的操作 write_enable=YES #设定上传文件的权限掩码 local_umask=022 #设定上传文件的权限掩码 dirmessage_enable=YES #设定端口20进行数据连接 connect_from_port_20=YES listen=YES listen_ipv6=NO #设定pam服务下的vsftpd验证配置文件名,文件默认地址再/etc/pam.d/vsftpd pam_service_name=vsftpd userlist_enable=NO userlist_deny=NO tcp_wrappers=YES #设定开启日志记录功能 xferlog_enable=YES #设定vsftpd服务日志保存路劲 xferlog_file=/var/log/xferlog #设定日志使用标准的记录格式 xferlog_std_format=YES配置vsftpd文件# 1.备份vsftpd文件: cp /etc/pam.d/vsftpd /etc/pam.d/vsftpd.backup # 2.编辑vsftpd文件: vi /etc/pam.d/vsftpd # 3.修改内容: pam_shells.so改为pam_nologin.so # 4.重启服务 systemctl restart vsftpd.service创建本地用户# 1.创建不需要登录的本地用户 useradd -m -s /sbin/nologin ftp1 # 2.给新建用户设置密码 passwd ftp1 # 3.查询用户 getent passwd # 4.删除用户 userdel -r user配置 SFTP 限制(可选)编辑 /etc/ssh/sshd_config,添加以下内容以限制用户仅能使用 SFTP:Match User ftp1 ForceCommand internal-sftp ChrootDirectory /home/ftp1 PermitTunnel no AllowAgentForwarding no AllowTcpForwarding no X11Forwarding no然后重启 SSH 服务:sudo systemctl restart sshd设置目录权限(如果启用了 ChrootDirectory):sudo chown root:root /home/ftp1 # Chroot 目录必须属于 root sudo chmod 755 /home/ftp1 # 确保权限正确 sudo mkdir /home/ftp1/upload # 用户可上传的子目录 sudo chown ftp1:ftp1 /home/ftp1/upload权限错误的补充[root@KylinV10 vsftpd]# chown root:root /home/ftp1 [root@KylinV10 vsftpd]# chmod 755 /home/ftp1 [root@KylinV10 vsftpd]# chown ftp1:ftp1 /home/ftp1/upload [root@KylinV10 vsftpd]# chmod 755 /home/ftp1/upload [root@KylinV10 vsftpd]# sftp ftp1@192.168.0.204 The authenticity of host '192.168.0.204 (192.168.0.204)' can't be established. ED25519 key fingerprint is SHA256:wFf1hZrzgheDFXybazHzXFCbniJCZcOvgMmrVOfrZT0. Are you sure you want to continue connecting (yes/no/[fingerprint])? yes Warning: Permanently added '192.168.0.204' (ED25519) to the list of known hosts. Authorized users only. All activities may be monitored and reported. ftp1@192.168.0.204's password: Connected to 192.168.0.204. sftp> cd upload/ sftp> mkdir test123 sftp> ls test123 sftp> bye [root@KylinV10 vsftpd]#登录验证# 1.需要先安装ftp插件,检查 [root@localhost vsftpd]# ftp 192.168.17.88 -bash: ftp: command not found # 2.安装ftp客户端 yum install ftp -y # 3.登录 [root@CDH103 ~]# ftp 192.168.17.60 Connected to 192.168.17.60 (192.168.17.60). 220 (vsFTPd 3.0.2) Name (192.168.17.60:root): ftp1 331 Please specify the password. Password: 230 Login successful. Remote system type is UNIX. Using binary mode to transfer files. ftp> ? # 4.ftp命令输入?可以查看命令;常用命令如下: cd #切换目录 ls #查看列表 pwd #查看当前目录 get file #下载文件 put file #上传文件 mkdir file #创建文件或目录 rename file newfile #修改文件名 delete file #删除文件 quit #退出 bye #退出测试 SSH 登录(应被拒绝):根据测试结果,SFTP 用户 ftp1 的配置已经生效:SSH 登录被拒绝(显示 This service allows sftp connections only)仅允许 SFTP 连接这说明配置是正确的,用户 ftp1 只能通过 SFTP 传输文件,而无法通过 SSH 登录服务器。{/collapse-item}{/collapse}

麒麟KylinV10离线下载安装包及安装 {collapse}{collapse-item label="离线包获取和安装" open}1、应用场景服务器处于内网,需要离线安装。2、下载安装包环境先在能上网的系统上下载离线安装包。3、yum是否支持只下载不安装yum 是否支持 --downloadonly(该参数不会安装软件,只会下载软件) --downloaddir(用于指定软件包下载后存储路径)执行yum帮助命令:yum --help如果列表中出现 --downloadonly --downloaddir 参数则表示目前yum已支持只下载不安装。没有出现则还需安装一个插件yum-plugin-downloadonly安装命令如下:yum install -y yum-plugin-downloadonly4、yum离线下载vsftpd安装包命令yum install -y --downloadonly --downloaddir=. vsftpd yum 最重要的两个参数--downloadonly 该参数不会安装软件,只会下载软件。 --downloaddir 用于指定软件包下载后存储路径。5、离线安装vsftpd服务器命令一种方式: 执行命令:yum localinstall vsftpd-3.0.3-32.ky10.x86_64.rpm另一种方式:执行命令:rpm -ivh vsftpd-3.0.3-32.ky10.x86_64.rpm下载好后的软件包,使用yum localinstall即可以离线安装。注意事项:yum localinstall 后面要指定安装所需的全部rpm包[root@KylinV10 vsftpd]# yum localinstall vsftpd-3.0.3-32.ky10.x86_64.rpm vsftpd-help-3.0.3-32.ky10.x86_64.rpm除了yum localinstall命令以外,还可以使用rpm -ivh命令安装rpm包。6、验证初步安装vsftpd服务器成果①查看vsftpd服务器状态命令:systemctl status vsftpd②启动vsftpd命令:systemctl start vsftpd③查看vsftpd服务器状态命令:systemctl status vsftpd原文链接:https://blog.csdn.net/huxiaochao_6053/article/details/103661720{/collapse-item}{collapse-item label="详细配置"}配置开机启动(1)查看vsftp服务状态# 查看状态 service vsftpd status #开启 service vsftpd start #停止 service vsftpd stop #重启 service vsftpd restart(2)设置开机启动# 查看是否开机启动: systemctl is-enabled vsftpd.service # 设置开机自启动: systemctl enable vsftpd.service # 查看开机启动服务列表: systemctl list-unit-files|grep enabled # 查看启动失败的服务列表: systemctl --failed防火墙设置方式一:关闭防火墙# 1.查看防火墙状态 systemctl status firewalld.service # 2.关闭防火墙 systemctl stop firewalld.service方式二:防火墙开放端口# 暂时开放 firewall-cmd --add-service=ftp # 永久开放 firewall-cmd --add-service=ftp --permanent # 使配置生效 firewall-cmd --reload # 查看服务 firewall-cmd --list-servicevsftp.conf配置查看原始配置:cat /etc/vsftpd/vsftpd.conf |grep -v ^## vsftp.conf原始配置 anonymous_enable=YES local_enable=YES write_enable=YES local_umask=022 dirmessage_enable=YES xferlog_enable=YES connect_from_port_20=YES xferlog_std_format=YES listen=NO listen_ipv6=YES pam_service_name=vsftpd userlist_enable=YES tcp_wrappers=YES# 1.配置前先备份: mv /etc/vsftpd/vsftpd.conf /etc/vsftpd/vsftpd.conf.backup # 2.编辑内容 vi /etc/vsftpd/vsftpd.confvsftpd.conf内容(此内容仅支持本地用户)如下:#设置为NO代表不允许匿名 anonymous_enable=NO #设定本地用户可以访问 local_enable=YES #可以进行写的操作 write_enable=YES #设定上传文件的权限掩码 local_umask=022 #设定上传文件的权限掩码 dirmessage_enable=YES #设定端口20进行数据连接 connect_from_port_20=YES listen=YES listen_ipv6=NO #设定pam服务下的vsftpd验证配置文件名,文件默认地址再/etc/pam.d/vsftpd pam_service_name=vsftpd userlist_enable=NO userlist_deny=NO tcp_wrappers=YES #设定开启日志记录功能 xferlog_enable=YES #设定vsftpd服务日志保存路劲 xferlog_file=/var/log/xferlog #设定日志使用标准的记录格式 xferlog_std_format=YES配置vsftpd文件# 1.备份vsftpd文件: cp /etc/pam.d/vsftpd /etc/pam.d/vsftpd.backup # 2.编辑vsftpd文件: vi /etc/pam.d/vsftpd # 3.修改内容: pam_shells.so改为pam_nologin.so # 4.重启服务 systemctl restart vsftpd.service创建本地用户# 1.创建不需要登录的本地用户 useradd -m -s /sbin/nologin ftp1 # 2.给新建用户设置密码 passwd ftp1 # 3.查询用户 getent passwd # 4.删除用户 userdel -r user配置 SFTP 限制(可选)编辑 /etc/ssh/sshd_config,添加以下内容以限制用户仅能使用 SFTP:Match User ftp1 ForceCommand internal-sftp ChrootDirectory /home/ftp1 PermitTunnel no AllowAgentForwarding no AllowTcpForwarding no X11Forwarding no然后重启 SSH 服务:sudo systemctl restart sshd设置目录权限(如果启用了 ChrootDirectory):sudo chown root:root /home/ftp1 # Chroot 目录必须属于 root sudo chmod 755 /home/ftp1 # 确保权限正确 sudo mkdir /home/ftp1/upload # 用户可上传的子目录 sudo chown ftp1:ftp1 /home/ftp1/upload权限错误的补充[root@KylinV10 vsftpd]# chown root:root /home/ftp1 [root@KylinV10 vsftpd]# chmod 755 /home/ftp1 [root@KylinV10 vsftpd]# chown ftp1:ftp1 /home/ftp1/upload [root@KylinV10 vsftpd]# chmod 755 /home/ftp1/upload [root@KylinV10 vsftpd]# sftp ftp1@192.168.0.204 The authenticity of host '192.168.0.204 (192.168.0.204)' can't be established. ED25519 key fingerprint is SHA256:wFf1hZrzgheDFXybazHzXFCbniJCZcOvgMmrVOfrZT0. Are you sure you want to continue connecting (yes/no/[fingerprint])? yes Warning: Permanently added '192.168.0.204' (ED25519) to the list of known hosts. Authorized users only. All activities may be monitored and reported. ftp1@192.168.0.204's password: Connected to 192.168.0.204. sftp> cd upload/ sftp> mkdir test123 sftp> ls test123 sftp> bye [root@KylinV10 vsftpd]#登录验证# 1.需要先安装ftp插件,检查 [root@localhost vsftpd]# ftp 192.168.17.88 -bash: ftp: command not found # 2.安装ftp客户端 yum install ftp -y # 3.登录 [root@CDH103 ~]# ftp 192.168.17.60 Connected to 192.168.17.60 (192.168.17.60). 220 (vsFTPd 3.0.2) Name (192.168.17.60:root): ftp1 331 Please specify the password. Password: 230 Login successful. Remote system type is UNIX. Using binary mode to transfer files. ftp> ? # 4.ftp命令输入?可以查看命令;常用命令如下: cd #切换目录 ls #查看列表 pwd #查看当前目录 get file #下载文件 put file #上传文件 mkdir file #创建文件或目录 rename file newfile #修改文件名 delete file #删除文件 quit #退出 bye #退出测试 SSH 登录(应被拒绝):根据测试结果,SFTP 用户 ftp1 的配置已经生效:SSH 登录被拒绝(显示 This service allows sftp connections only)仅允许 SFTP 连接这说明配置是正确的,用户 ftp1 只能通过 SFTP 传输文件,而无法通过 SSH 登录服务器。{/collapse-item}{/collapse}